Blog

- Ολα

- BLOG

- Data Ethics news

- Privacy by design

- tips & tools

- ΑΠΔΠΧ

- Αποφάσεις Αρχών

- Αρθρογραφία

- Άσκηση δικαιώματος

- Άσκηση Δικαιώματος

- Ασφαλής πλοήγηση

- Γνωμοδοτήσεις (WP29, EDPS, EDPB)

- Δεοντολογία

- Καλές Πρακτικές

- Κανονισμός Προστασίας

- Κανονιστικές Ρυθμίσεις

- Κυβερνοασφάλεια

- Κυβερνοεπιθέσεις

- Νέα

- Νομολογία

- Παιδιά και δεδομένα

- Συμβουλές

- Συμβουλές

- Τι ισχύει εκτός ΕΕ

- Χωρίς κατηγορία

26 Νοεμβρίου 2018

Πάντα να χρησιμοποιείς ανώνυμη περιήγηση όταν μοιράζεσαι μια συσκευή (Ctrl + Shift + N): Όταν χρησιμοποιείς το διαδίκτυο από μία συσκευή που μοιράζεσαι με άλλους, είναι καλό […]

14 Νοεμβρίου 2018

Αδιαμφισβήτητα, όλες οι εταιρείες και οργανισμοί επωφελούνται από τους ελέγχους για τη κυβερνοασφάλεια, διότι αυτοί συμβάλλουν στο να αποκαλυφθούν κενά ασφαλείας. Επομένως αποτελούν ένα επιπλέον στρώμα […]

14 Νοεμβρίου 2018

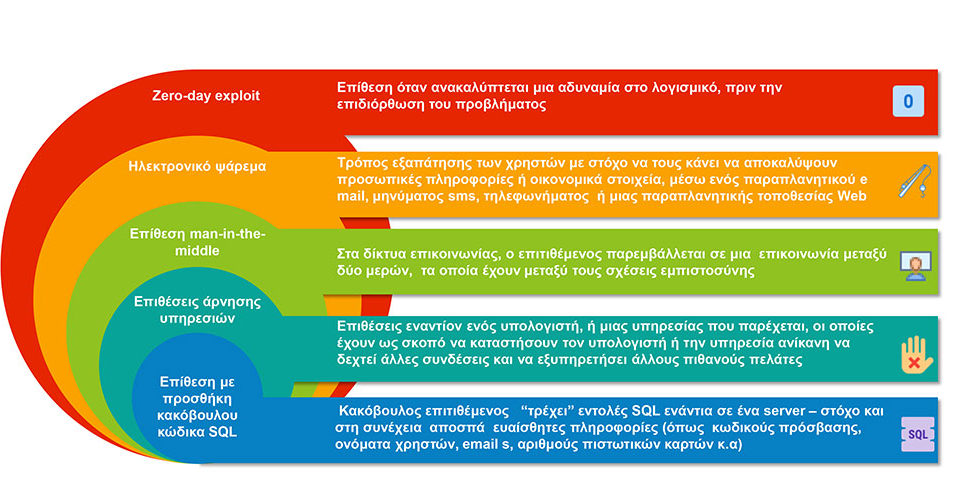

Οι κυβερνο-εγκληματίες συνεχώς αναπτύσσουν νέες τεχνολογίες για να αποφύγουν τον εντοπισμό. Το αξιομνημόνευτο αυτού του είδους των επιθέσεων είναι το γεγονός ότι δεν εγκαθίσταται ένα κακόβουλο […]

14 Νοεμβρίου 2018

Τα τελευταία χρόνια, παρατηρείται μια έκρηξη της χρήσης των clouds, δίνοντας τη δυνατότητα σε όλους τους χρήστες του δικτύου μιας εταιρίας να έχουν πρόσβαση από παντού […]